NộI Dung

Lấy đi:

MDM và MAM nhằm mục đích giúp quản trị viên quản lý sự phổ biến của các thiết bị cá nhân tại nơi làm việc. Điều quan trọng là tìm sự phù hợp.

Doanh nghiệp di động đang trải qua một cuộc cách mạng. Mang theo thiết bị của riêng bạn (BYOD) đang phát triển với tốc độ nhanh chóng và tạo ra những bước ngoặt đáng kể trong thế giới doanh nghiệp năng động ngày nay. Có thể mang công nghệ của riêng bạn (BYOT) Mang điện thoại của riêng bạn (BYOP) hoặc thậm chí mang PC của riêng bạn (BYOPC), các doanh nghiệp hiện đang cho phép nhân viên sử dụng các thiết bị thuộc sở hữu cá nhân của họ trong văn phòng để truy cập thông tin và ứng dụng bí mật của công ty. (Nhận thêm thông tin cơ bản về phong trào này trong BYOT: What It Means for IT.)

Nhưng nó không phải là tất cả hoa hồng. Sự phát triển ngày càng tăng của các thiết bị cá nhân tại nơi làm việc là một chút khó khăn cho các quản trị viên CNTT. Và, khi các doanh nghiệp vật lộn với những thách thức quản lý di động phức tạp phát sinh từ số lượng mẫu điện thoại thông minh ngày càng tăng, các nền tảng xung đột và phiên bản hệ điều hành, quản lý thiết bị di động (MDM) và quản lý ứng dụng di động (MAM) đang xuất hiện và phát triển để cho phép sử dụng điện thoại thông minh và máy tính bảng an toàn trong doanh nghiệp. Ở đây hãy xem MDM, MAM và cách các công ty có thể sử dụng chúng để giải quyết các mối quan tâm về bảo mật CNTT của họ - và nhu cầu của người dùng.

Quản lý thiết bị di động (MDM): Kiểm soát hoàn toàn ... nhưng xâm lấn

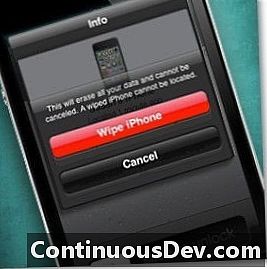

MDM kiểm soát hoàn toàn các thiết bị của người dùng. Nó áp dụng cách tiếp cận toàn thiết bị nhằm bảo mật điện thoại thông minh và máy tính bảng. Người dùng được yêu cầu cung cấp mã số để có quyền truy cập an toàn vào thiết bị và dữ liệu nhạy cảm. Bạn có thể xóa từ xa một thiết bị bị mất hoặc bị đánh cắp, cũng như theo dõi hàng tồn kho và thực hiện giám sát và báo cáo theo thời gian thực. MDM cố gắng loại bỏ thời gian chết và giảm chi phí cũng như rủi ro kinh doanh bằng cách bảo vệ dữ liệu và cài đặt cấu hình của tất cả các thiết bị di động trong mạng.

MDM không đi quá tốt với nhân viên, tuy nhiên, do tính chất xâm nhập của nó.

MAM không quan tâm đến thiết bị, nhưng với phần mềm chạy trên thiết bị. Quản trị viên CNTT có thể ủy quyền cho nhân viên bằng tên người dùng và mật khẩu chuyên dụng, cũng như giới hạn tải xuống ứng dụng và việc sử dụng chúng trên các thiết bị của nhân viên.

MDM cung cấp quyền truy cập mạng hạn chế hoặc bị hạn chế vào các thiết bị đã đăng ký bằng cách sử dụng các thực tiễn tốt nhất và kiểm soát quyền riêng tư. Nó cũng giảm thiểu thời gian chết. MDM nhằm mục đích cung cấp chức năng mạnh mẽ cũng như bảo mật tối ưu cho các mạng di động.

MAM giúp bạn tránh khỏi sự phức tạp của các bản cập nhật khi nó kiểm tra các bản cập nhật phiên bản ứng dụng. MAM được sửa đổi trong chức năng kinh doanh và theo dõi các phiên bản ứng dụng. MDM áp dụng một cách tiếp cận khác; nó định cấu hình các thiết bị di động liên quan đến vị trí và cung cấp quyền truy cập vào dữ liệu đám mây nếu thiết bị được ủy quyền.

MAM hay MDM?

Trong khi MDM tập trung nhiều hơn vào thiết bị, MAM quan tâm nhiều hơn đến các ứng dụng chạy trên thiết bị. MDM hoàn thành các nhiệm vụ bảo mật quan trọng, nhưng nó có chi phí cao và không bảo vệ chống lại mọi rò rỉ dữ liệu có thể. MAM cho phép quản trị viên kiểm soát toàn bộ vòng đời quản lý ứng dụng và có thể hiệu quả hơn về mặt chi phí, mặc dù các tính năng của nó bị hạn chế hơn. Đánh giá và hiểu những lợi thế và sơ hở của cả hai tùy chọn có thể giúp đặt ra những kỳ vọng đúng đắn và giúp các tổ chức chọn thiết lập bảo mật phù hợp để đáp ứng nhu cầu của họ.