NộI Dung

- Định nghĩa - Hệ thống phát hiện xâm nhập (IDS) có nghĩa là gì?

- Giới thiệu về Microsoft Azure và Microsoft Cloud | Trong suốt hướng dẫn này, bạn sẽ tìm hiểu về điện toán đám mây là gì và Microsoft Azure có thể giúp bạn di chuyển và điều hành doanh nghiệp của bạn từ đám mây như thế nào.

- Techopedia giải thích Hệ thống phát hiện xâm nhập (IDS)

Định nghĩa - Hệ thống phát hiện xâm nhập (IDS) có nghĩa là gì?

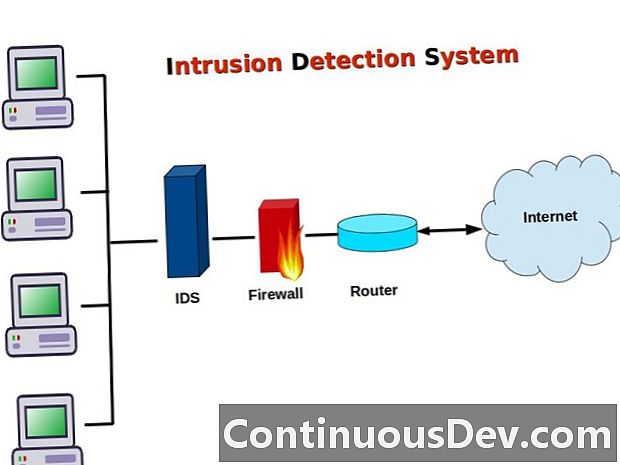

Hệ thống phát hiện xâm nhập (IDS) là một loại phần mềm bảo mật được thiết kế để tự động cảnh báo cho quản trị viên khi ai đó hoặc thứ gì đó đang cố gắng thỏa hiệp hệ thống thông tin thông qua các hoạt động độc hại hoặc thông qua vi phạm chính sách bảo mật.

IDS hoạt động bằng cách giám sát hoạt động của hệ thống thông qua kiểm tra các lỗ hổng trong hệ thống, tính toàn vẹn của các tệp và tiến hành phân tích các mẫu dựa trên các cuộc tấn công đã biết. Nó cũng tự động theo dõi Internet để tìm kiếm bất kỳ mối đe dọa mới nhất nào có thể dẫn đến một cuộc tấn công trong tương lai.

Giới thiệu về Microsoft Azure và Microsoft Cloud | Trong suốt hướng dẫn này, bạn sẽ tìm hiểu về điện toán đám mây là gì và Microsoft Azure có thể giúp bạn di chuyển và điều hành doanh nghiệp của bạn từ đám mây như thế nào.

Techopedia giải thích Hệ thống phát hiện xâm nhập (IDS)

Có nhiều cách phát hiện được thực hiện bởi IDS. Trong phát hiện dựa trên chữ ký, một mẫu hoặc chữ ký được so sánh với các sự kiện trước đó để khám phá các mối đe dọa hiện tại. Điều này hữu ích cho việc tìm kiếm các mối đe dọa đã biết, nhưng không giúp tìm ra các mối đe dọa chưa biết, các biến thể của các mối đe dọa hoặc các mối đe dọa tiềm ẩn.

Một loại phát hiện khác là phát hiện dựa trên sự bất thường, so sánh định nghĩa hoặc đặc điểm của một hành động bình thường đối với các đặc điểm đánh dấu sự kiện là bất thường.

Có ba thành phần chính của IDS:

- Hệ thống phát hiện xâm nhập mạng (NIDS): Đây là phân tích lưu lượng trên toàn bộ mạng con và sẽ khớp với lưu lượng đi qua các cuộc tấn công đã biết trong thư viện các cuộc tấn công đã biết.

- Hệ thống phát hiện xâm nhập nút mạng (NNIDS): Điều này tương tự như NIDS, nhưng lưu lượng chỉ được theo dõi trên một máy chủ duy nhất, không phải toàn bộ mạng con.

- Hệ thống phát hiện xâm nhập máy chủ (HIDS): Điều này sẽ chụp ảnh hình ảnh của một tập tin toàn bộ hệ thống và so sánh nó với một hình ảnh trước đó. Nếu có sự khác biệt đáng kể, chẳng hạn như các tệp bị thiếu, nó sẽ thông báo cho quản trị viên.