NộI Dung

- Định nghĩa - Tấn công Man-in-the-Middle (MITM) có nghĩa là gì?

- Giới thiệu về Microsoft Azure và Microsoft Cloud | Trong suốt hướng dẫn này, bạn sẽ tìm hiểu về điện toán đám mây là gì và Microsoft Azure có thể giúp bạn di chuyển và điều hành doanh nghiệp của bạn từ đám mây như thế nào.

- Techopedia giải thích cuộc tấn công Man-in-the-Middle (MITM)

Định nghĩa - Tấn công Man-in-the-Middle (MITM) có nghĩa là gì?

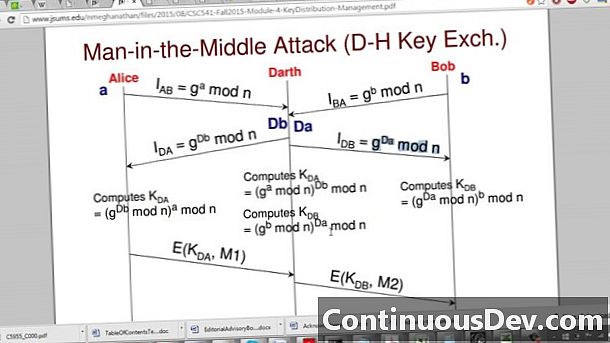

Một cuộc tấn công giữa chừng (MITM) là một hình thức nghe lén, nơi giao tiếp giữa hai người dùng được theo dõi và sửa đổi bởi một bên trái phép. Nói chung, kẻ tấn công chủ động nghe trộm bằng cách chặn một trao đổi khóa công khai và truyền lại trong khi thay thế khóa được yêu cầu bằng khóa của mình.

Trong quá trình, hai bên ban đầu có vẻ giao tiếp bình thường. Er không nhận ra rằng người nhận là một kẻ tấn công không xác định đang cố truy cập hoặc sửa đổi trước khi truyền lại cho người nhận. Do đó, kẻ tấn công kiểm soát toàn bộ giao tiếp.

Thuật ngữ này còn được gọi là một cuộc tấn công janus hoặc một cuộc tấn công của đội cứu hỏa.

Giới thiệu về Microsoft Azure và Microsoft Cloud | Trong suốt hướng dẫn này, bạn sẽ tìm hiểu về điện toán đám mây là gì và Microsoft Azure có thể giúp bạn di chuyển và điều hành doanh nghiệp của bạn từ đám mây như thế nào.

Techopedia giải thích cuộc tấn công Man-in-the-Middle (MITM)

MITM được đặt tên cho một trò chơi bóng trong đó hai người chơi bắt trong khi một người thứ ba ở giữa cố gắng chặn bóng. MITM còn được gọi là một cuộc tấn công của đội cứu hỏa, một thuật ngữ bắt nguồn từ quá trình khẩn cấp thông qua xô nước để dập lửa.

MITM chặn liên lạc giữa hai hệ thống và được thực hiện khi kẻ tấn công kiểm soát bộ định tuyến dọc theo điểm lưu lượng thông thường. Kẻ tấn công trong hầu hết các trường hợp nằm trên cùng một miền phát sóng với nạn nhân. Chẳng hạn, trong giao dịch HTTP, kết nối TCP tồn tại giữa máy khách và máy chủ. Kẻ tấn công chia kết nối TCP thành hai kết nối - một giữa nạn nhân và kẻ tấn công và một giữa kẻ tấn công và máy chủ. Khi chặn kết nối TCP, kẻ tấn công hoạt động như một proxy đọc, thay đổi và chèn dữ liệu trong giao tiếp bị chặn. Cookie phiên đọc tiêu đề HTTP có thể dễ dàng bị bắt bởi kẻ xâm nhập.

Trong kết nối HTTPS, hai kết nối SSL độc lập được thiết lập trên mỗi kết nối TCP. Một cuộc tấn công MITM lợi dụng điểm yếu trong giao thức truyền thông mạng, thuyết phục nạn nhân định tuyến lưu lượng truy cập thông qua kẻ tấn công thay vì bộ định tuyến thông thường và thường được gọi là giả mạo ARP.